De nos jours, beaucoup de gens échangent des informations via Internet. Cependant, il convient de garder à l’esprit que le réseau mondial n’est pas sécurisé, car c’est grâce à lui que vous pouvez facilement calculer la quasi-totalité des informations qui vous concernent. Par conséquent, pour masquer leurs données essentielles, de nombreux utilisateurs utilisent des connexions VPN.

Concepts de base

La protection des données transmises sur des canaux ouverts repose sur l'utilisation d'un VPN Internet sécurisé virtuel. Ce réseau sécurisé est un ensemble de réseaux locaux combinés en un seul réseau Internet commun, garantissant la sécurité des informations entrantes.

La formation repose sur la construction de canaux virtuels sécurisés (tunnels VPN), créés à partir de canaux de communication publics ouverts. Il se trouve que les tunnels VPN vous permettent de créer un réseau vous permettant de connecter différents utilisateurs et de partager des informations en toute sécurité via Internet.

En outre, de nombreux composants VPN affectent la sécurité du travail sur le World Wide Web. Les principaux composants de ce type sont les suivants.

Tunnels VPN

C'est une sorte de connexion via un réseau ouvert. Ces tunnels sont conçus pour transmettre des paquets protégés par cryptographie sur Internet. La protection des données transmises sur des tunnels est effectuée en utilisant les processus suivants:

- reconnaissance des parties en interaction;

- cryptage (fermeture cryptographique) des informations transmises;

- vérifier l'intégrité et la véracité des données utilisées.

Ces processus interagissent les uns avec les autres, ce qui aux fins de la protection des données est réalisé à l'aide d'un cryptage symétrique et asymétrique.

Clients VPN

Représente une sorte de progiciel utilisé principalement sur des ordinateurs personnels. La protection est réalisée en modifiant, en authentifiant et en cryptant le trafic, ce qui permet au périphérique d'échanger des informations avec d'autres clients VPN de ce type.

Serveurs VPN

Ce sont des complexes matériel-logiciel installés directement sur un ordinateur personnel et agissant en tant que serveur. Ce composant est responsable de la sécurité des connexions Internet avec d’autres périphériques équipés des produits VPN de sécurité appropriés.

En ce qui concerne les plates-formes de serveurs, ces serveurs sont des analogues fonctionnels de composants tels que les clients VPN.

La seule et principale différence est que le composant de service dispose de fonctionnalités plus avancées, ce qui lui permet d'être utilisé pour protéger la connexion sur les appareils mobiles.

Cela peut être une connexion entre deux téléphones mobiles ou entre un ordinateur personnel et un téléphone portable.

Passerelle VPN

Ce composant effectue l'authentification et le cryptage pour les différents hôtes situés derrière les réseaux connectés. Ceci est fait pour que toutes les informations destinées au réseau interne transitent par la passerelle. Il est également intéressant de savoir que la connexion de la passerelle sécurisée est transparente pour tous les utilisateurs en dehors de la connexion et qu’elle s’affiche sous la forme d’une ligne particulière.

À quelles fins utilisent VPN

Cette ligne est une technologie spéciale capable de fournir une protection lors de la connexion de deux nœuds Internet ou plus. D'un point de vue technique, un tel réseau de protection est un tunnel spécifique qui chevauche le flux principal. Dans ce cas, les informations transmises à travers le tunnel sont codées et, pour déchiffrer (déchiffrer) le codage, il est nécessaire de disposer d'une clé spéciale.

Les réseaux, en plus de la sécurité, vous permettent de résoudre d'autres tâches importantes pour l'utilisateur, telles que:

- créer l'anonymat lorsque vous travaillez sur Internet;

- utiliser les adresses IP de la zone territoriale tierce afin de télécharger ultérieurement les applications qui l'intéressent;

- créer divers réseaux sécurisés et anonymes qui sont très souvent utilisés à des fins commerciales;

- fournir à l'utilisateur une connexion Internet à haut débit et sans interruption.

Façons d'utiliser et d'installer

Les cas d'utilisation et les paramètres d'un réseau sécurisé dépendent principalement du périphérique sur lequel le VPN sera utilisé. Par conséquent, les paramètres de l'ordinateur personnel et du smartphone seront différents. Dans le cas des téléphones intelligents, l’installation de lignes de protection dépend du système d’exploitation (iPhone ou Android) qui y est installé.

Pour ordinateur personnel

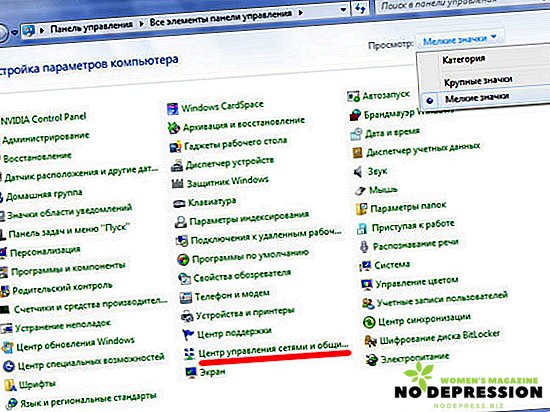

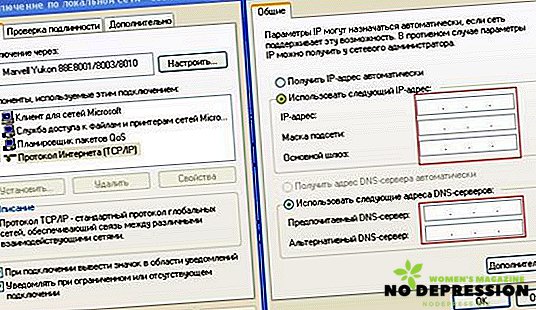

La configuration pour un tel périphérique est la suivante:

- connecter un ordinateur ou un ordinateur portable à Internet;

- vérifier les performances de la connexion Internet;

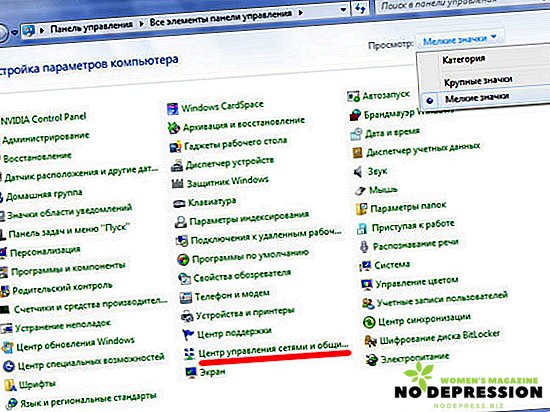

- ouvrez le menu de démarrage;

- sélectionnez le dossier "Panneau de configuration";

- cliquez sur le fichier "Connexions réseau";

- cliquez sur le lien pour sélectionner un nouveau réseau Internet;

- cliquez sur le bouton "Suivant" qui est mis en surbrillance dans la première fenêtre;

- sélectionnez «Connexion Internet sur le lieu de travail» et cliquez sur la fenêtre contextuelle «Suivant».

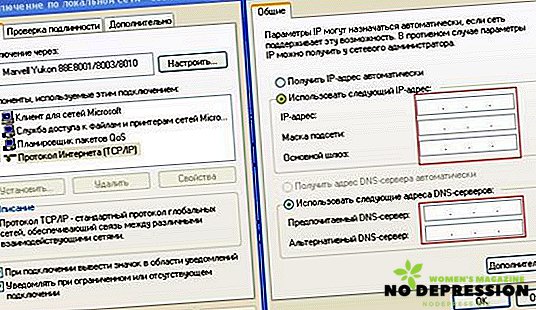

- Dans la section qui apparaît, indiquez le nom ou l'adresse IP de l'ordinateur.

- sélectionnez les utilisateurs pouvant se connecter à partir de cet appareil;

- Apportez un raccourci sur votre bureau.

Ensuite, le système vous proposera d’établir une connexion sécurisée, mais celle-ci devrait être abandonnée. Cliquez ensuite avec le bouton droit de la souris sur le raccourci précédemment installé. Ensuite, vous devez sélectionner l'onglet "Propriétés", spécifier la méthode de renouvellement de la connexion et enregistrer le résultat.

Après ces étapes, la configuration et l'installation du VPN sont considérées comme terminées et vous pouvez vous connecter.

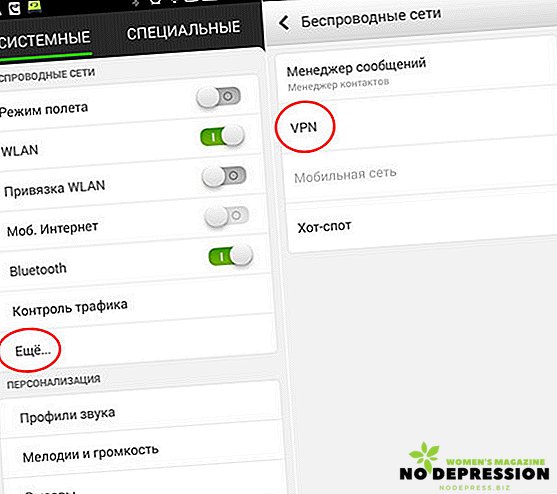

Pour Android

Sur tous les appareils mobiles fonctionnant sous Android, une fonction cachée permet de connecter un VPN. Par conséquent, tout propriétaire de smartphone a la possibilité d'utiliser une connexion sécurisée, pour établir la connexion dont vous avez besoin:

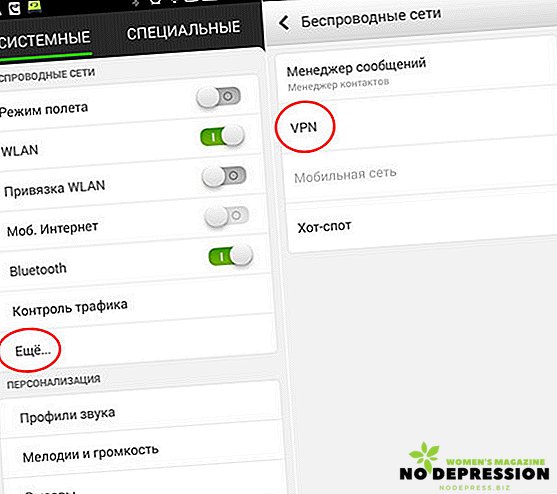

- allez dans le menu "Connexion sans fil";

- sélectionnez "Plus";

- puis cliquez sur l'onglet "Paramètres VPN";

- ajoutez une nouvelle connexion pour laquelle vous devez cliquer sur le "+";

- spécifiez le nom de la connexion, l'adresse IP, le protocole et les autres paramètres nécessaires.

Il convient de garder à l’esprit que pour les débutants en informatique, la configuration de la sécurité manuelle sera très difficile, car peu de gens savent où obtenir les adresses de serveur nécessaires. Par conséquent, il est recommandé à ces utilisateurs de télécharger simplement l'application souhaitée dans Google Play.

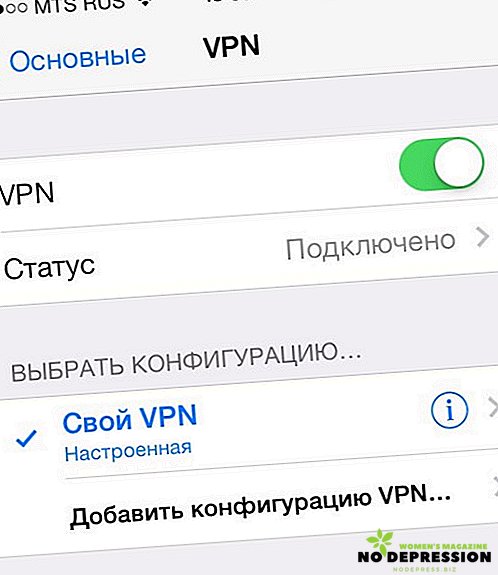

Pour iphone

La connexion sur l'iPhone est la suivante:

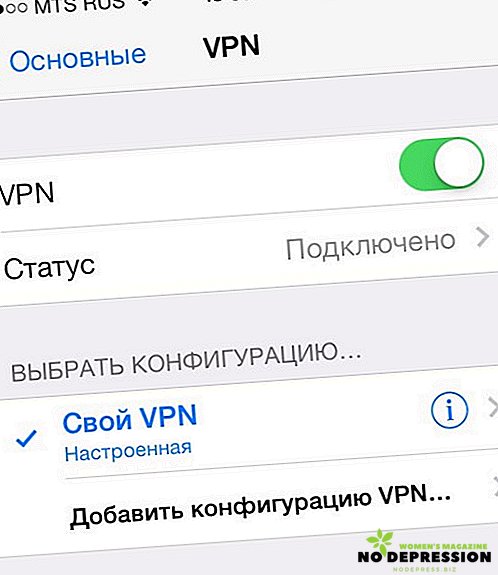

- dans le menu, sélectionnez l'onglet "Paramètres";

- puis on appuie sur la ligne "Général";

- dans la fenêtre ouverte, sélectionnez "VPN";

- Ensuite, cliquez sur la ligne "Ajouter une configuration VPN";

- dans la "Description" put hide.me vpn;

- sélectionnez le serveur nécessaire pour l'utilisateur enregistré, qui s'inscrira ensuite dans la ligne "Serveur";

- Dans les champs "compte" et "mot de passe", un identifiant et un mot de passe sont spécifiés;

- Le bouton "Etablir la connexion" est enfoncé.

La connexion est considérée comme établie avec succès lorsque la position correspondante est affichée dans le menu. Ensuite, vous pouvez gérer le VPN via les paramètres réseau.

Personnalisation

Pour configurer, vous devez prendre en charge la disponibilité d'un serveur privé virtuel, qui doit répondre aux exigences suivantes:

- Être uniquement dans le pays qui n'est pas interdit par la juridiction de la Fédération de Russie. En outre, il devrait être situé à côté du pays dans lequel l'utilisateur réside réellement.

- La présence de RAM au moins 512 mégaoctets.

- Avoir une vitesse d'interface supérieure à 100 mégabits par seconde.

- Avoir un trafic réseau illimité.

Dans ce cas, la présence d'espace libre sur le lecteur et son apparence importent peu. Même si, soudainement, pour une raison quelconque, le disque dur ne convient pas ou si sa capacité est inférieure à celle requise, ce problème peut être résolu en seulement trois à cinq dollars. C'est-à-dire, acheter avec une plus grande capacité.